هل الربح من خلال أمن المعلومات وإكتشاف الثغرات ممكن؟

كتب : عبد الرحمن زين

طالما أننا نستعمل الإنترنت بشكل يومي, وأنه أساسي في حياتنا لا غنى عنه سواء في أساليب الترفيه أو البحث عن أي معلومة, فكان من باب أولى الربح والتكسب من خلاله.

سمعنا عن أساليب كثيرة من الربح عن طريق الإنترنت مثل المقالات, المواقع وربطها بالإعلانات, إختصار الروابط أو حتى التداول.

ولكن, هل من الممكن إستغلال مهارات أمن المعلومات في الحصول على الربح عن طريق الإنترنت؟

هل يمكن لشركة ما أن تقوم بعرض مبلغ من المال في حين ما إن إستطعت إكتشاف ثغرات أمنية أو الوصول إلى بيانات حساسة في هذا المنتج؟

وهل هذا في الأساس قانوني ومسموح به أم أنه إستغلال وتحايل على الشركات حتى يتمكن المخترقين من الوصول إلى بيانات حساسة للإضرار بهذه الشركات؟

في هذه المقالة, سوف نتعرف على أفضل المواقع للربح من خلال أمن المعلومات وكيف يحدث الربح ولماذا تقوم هذه الشركات بعرض منتجاتها للمخترقين ومن ثم مكافئتهم على إختراقهم و أيضا كيف تبدأ في مسار أمن المعلومات إن لم تكن لديك تلك المهارة.

بعض النقاط التي سنتحدث عنها:

- ما هو الربح من أمن المعلومات

- ما هي الثغرات

- لماذا تقوم تلك الشركات بعرض منتجاتها للإختراق

- هل هذا قانوني

- هل الربح من أمن المعلومات يستحق هذا العناء

- كيف البدأ في أمن المعلومات

- مواقع الربح من أمن المعلومات

ما هو الربح من أمن المعلومات

هو نوع من أنواع الربح أساسه هو أن يقوم خبير أمن المعلومات أو من يمتلك مهارة أمن المعلومات في إكتشاف ثغرة أمنية في موقع أو تطبيق معين كان من الممكن للمخترقين الآخرين الوصول إليها ومن ثم تدمير التطبيق أو الموقع أو الوصول إلى بيانات حساسة.

ولكن صديقنا لا يهدف في إختراقه إلى تدمير التطبيق أو الموقع وإنما إعطاء صاحب التطبيق تقريرا عن الثغرة الأمنية التي وجدها ومن ثم طريقة إستغلالها وإلى مدى يذهب ضررها.

وعلى هذا الأساس يقوم صاحب الموقع أو التطبيق بمكافئة هذا المخترق بمبلغ من المال جزاء ما أبلغ به صاحب التطبيق و على حسب قوة الثغرة.

هناك الكثير من لامواقع التي توفر لك سهولة الوصول إلى هذه التطبيقات وأصحابها حيث تقوم بإكتشاف الثغرات في هذه التطبيقات ومن الثم التواصل مع الموقع أو الشركة لتصلك المكافئة وفي الأول ترسل التقرير الكامل عن الثغرة وكيفية أستغلالها.

ما هي الثغرات

الثغرات ببساطة هي خطأ أو عطل برمجي قد يكون بسبب ضعف في مهارات مطور الموقع أو التطبيق أو يكون بسبب قلة ملاحظة المطور لما يمكن أن يتم إستغلاله أو حتى عدم الإهتمام بالتحديثات للبرامج أو التكنولوجيا المستخدمة في هذا التطبيق أو الموقع, حيث أنه بالتأكيد لو كنت تستعمل تطبيق به لغة البرمجه قديمة فهناك ثغرات أمنية في هذا البرنامج فعلى سبيل المثال في لغة PHP هناك كود برمجي يدعى addslashes(string $string) ووظيفته هو أنه في حالة ما إن قام الشخص بإدخال كلمة فيها رمز محظور فإنها تلغي هذا الرمز, وللأسف لم تعد آمنه حيث أنه قد وجدت طريقة ليتم إلغاء وظيفتها.

يتم إستغلال الثغرة عن طريق إستعمال الوظيفة في غير الشيئ التي تم برمجتها له, فعلى سبيل المثال:

- الموقع يقبل منك صورة تضعها لصفحتك الشخصية, فتقوم أنت برفع ملف نصي, هذا خطا برمجي.

- الموقع يجبرك على كتابة التعليقات نصية فقط, فتقوم أنت برفع صورة أو فيديو, هذا خطا برمجي هو الآخر.

- الموقع يقوم بحفظ بيانات المستخدمين في مكان ما, فتقوم أنت بإستخراج هذه البيانات عن طريق الوصول إلى مكانها, هذا خطا برمجي أيضا.

وهناك الكثير من الأمثلة والثغرات, وكل ثغرة تسبب مشكلة معينة, وكل ثغرة لها درجات من الضعيفة التي لا تؤثر إلى القوية جدا التي تدمر الموقع تماما.

لماذا تقوم تلك الشركات بعرض منتجاتها للإختراق

في الحقيقة, هذه الشركات تبيع منتجات أو تبيع هذا المنتج نفسه لجهة ما ولديها سمعتها, حيث أنه لو كانت الشركة معروف عنها القوة والأمان لكان هذا أدعى للمؤسسات على شراء منتجاتها.

ولكن ماذا لو حدث خطا برمجي فادح تابع لبرامج تلك الشركات؟ هل تتوقع أن تكسب تلك الشركات ثقة مستخدمي منتجاتها مرة أخرى؟ بالطبع لا

لذلك, تتجه تلك الشركات إلى عرض نسخ مؤقته demo لهدف إكتشف مدى أمان هذه المنتجات وما هي الثغرات التي يمكن إستغلالها, وعلى هذا الأساس تستطيع الشركة تقرير ما إذا قد حان وقت رفع المنتج للناس أو لا يزال تحت الصيانة والتطوير.

هل هذا قانوني

بالطبع هذا قانوني, حيث أنه يتم تحميل التطبيق أو الدخول على الموقع مباشرتا من قبل الهاكرز أو المخترقين, فالمخترق قد حصل على إذن مسبق من الشركة أو صاحب التطبيق على أنه يمكنه فعل ما يريد في هذه النسخه التي قد دخل عليها الهاكر للإختبار.

وبعد إكتشاف الثغرة وإعطاء صاحب التطبيق هذا التقرير, يتم صرف مبلغ من المال للهاكر مكتشف الثغرة على حسب قوة الثغرة وهناك الكثير من الأمثلة التي تثبت صحة تحويل الأمال بالإضافة أن تحويل الأمال تتم من خلال منصات دفع إلكترونية رسمية.

هل الربح من أمن المعلومات يستحق هذا العناء

من رأيي الشخصي, نعم حيث أن هناك الكثير من الناس عملهم الأساسي هو الربح من إكتشاف الثغرات وإختبار الإختراق, فعندما تقوم بإكتشاف ثغرة تقدر ب 1000$ فهذا بالتأكيد مبلغ كبير قد يغنيك عن راتب شهرين أو 3 أشهر في العمل العادي.

هناك الكثير من الشركات والمواقع المهتمه بإختبار الإختراق توفر مؤتمرات وكورسات و ندوات كبيرة لأجل ـخريج مهندسين أمن معلومات أقوياء لإكتشاف الثغرات وهناك مسابقات يتم فيها طرح مبالغ مهولة من المال للفائزين.

ولكن بالطبع هناك سلبيات, فلو كانت مهاراتك ضعيفة فربما لا تكتشف أي ثغرة في أول 4 أو 5 أشهر وهذا يضيع عليك الكثير من الوقت والجهد, لذلك كان من الأولى تعلم هذه المهارات ومن ثم البدء بجد في الربح من إكتشاف الثغرات حتى تحصل على المكافئات المطلوبه جراء جهدك وتعبك.

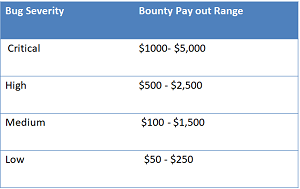

في هذه الصورة توجد بعض تصنيفات المكافئات, ولكن هذا أحيانا يكون غير واقعي حيث أن هناك بعض المكافئات تصل إلى 10.000$ وأحيانا 25.000$ بدون مبالغة وفي المسابقات يتم وضع مبالغ تفوق 100.000$ وكان هذا هو العادي في هذا المسابقات وهناك الكثير قد فازوا بهذه المبالغ فهو ليس شيئا جديدا أو غريبا.

كيفية البدء في أمن المعلومات

في البداية قبل أن تبدأ في الربح من إكتشاف الثغرات, بديهيا تحتاج إلى تعلم أمن المعلومات أليس كذالك؟ بالطبع, لذلك أردت هنا أن أخبرك على طريقة مفصلة للبدء في أمن المعلومات بطريقة جيدة.

في البداية كل خبير أمن معلومات وله طريقته الخاصة في تعلم أمن المعلومات, لذلك الطريقة التي سأخبرك عنها ليست الوحيده ولكنها نفعت معي شخصيا والحمد لله أنا الأن لدي معلومات جيدة جدا عن أمن المعلومات وأكتشف ثغرات ليست بالقوية ولكنها جيدة إلى حد ما للبدء في الربح من هذا المجال.

ولكي أختصر لك الطريق, هذه مقالة على نفس هذا الموقع فيها الشرح الكافي الوافي عن كيف أبدا في تعلم الإختراق.

مواقع الربح من أمن المعلومات

هناك العديد من المواقع التي توفر لك الربح من الإنترنت وهي مواقع موثوق بها ومشهورة جدا بين خبراء أمن المعلومات وجادين جدا في المكافئات والتقارير الأمنية.

- Hacker1ne : من أشهر مواقع الربح من أمن المعلومات على الإطلاق, وهو موثوق به من كافة خبراء أمن المعلومات وجهاة كثيرة مثل paypal وغيرها, وهو ليس فقط لإكتشاف الثغرات في التطبيقات وإنما أيضا يقوم بعمل مؤتمرات لإكتشاف الثغرات ويقوم بتعليم إختبار الإختراق وأمن المعلومات من البداية حتى الإختراف, وهناك مهندس عربي يدعى “إبراهيم حجازي” يعمل في هذه الشركة وهذه قناته Ebrahem Hegazy يدرب فيها الناس على طرق إختبار إختراق المواقع الإلكترونية.

- Bugcrowd : من أكبر المنافسين لموقع Hacker1ne, حيث أنه يوفر بشكل أساسي التطبيقات التي عليك أكتشاف الثغرات الأمنية بها وهو موثوق أيضا من جهات مهمه كثيرة مثل HP ويوفر الحلول للشركات والمؤسسات التي تريد إكتشاف الثغرات في برامجها, ليس فقط إكتشاف الثغرات إنما إختبار الإختراق أيضا والتأكد من أن التطبيق قوي ونظيف ولا شيئ به وهل هو مستقر أم لا.

ختاما

إكتشاف الثغرات وتأمينها هو طريق العالم في ال50 عاما القادمين على الأقل, هناك عجز كبير في متخصصي إختبار الإختراق و إكتشاف الثغرات على مستوى العالم بالإضافة إلى أنه كل يوم هناك ثغرات جديدة وبرامج تحتاج إلى الفحص والكثير الكثير مما يجعله فرصتا ذهبيتا للمهتمين هذه الأيام بالبدء في هذا المسار حتى يحصل الكسب الحقيقي و تحقيق التوازن في العالم بين الإختراق و التأمين على الممتلكات عبر الإنترنت.

طريق تعلم إكتشاف الثغرات ليس سهلا مثل باقي المجالات, ولكنه يستحق العناء, ألق نظرة على مرتبات خبراء أمن المعلومات على المناصب والفرص التي تصل إليهم لمجرد أنهم خبراء في هذا المجال, الموضوع كبير وشيق ومهم.

وفي حال ما إن لم تكن المقالة وافية أو كان لديك الأسئلة فأنا متاح بإذن الله لأي سؤال.

[latest-selected-content limit=”5″ display=”title,excerpt” titletag=”strong” url=”yes” linktext=”إقرأ الموضوع كاملا” image=”full” elements=”3″ type=”post” status=”publish” dtag=”yes” orderby=”dateD” show_extra=”taxpos_category_before-title”]